|

研究人员已经破解了保护一台控制Flame间谍僵尸网络的服务器的口令,从而使研究人员能够进入这个恶意软件的控制台以便更多地了解这个僵尸网络的工作原理和幕后人员。Flame恶意软件在中东地区感染了数千台计算机。在赛门铁克指出公众要求帮助调查Flame恶意软件的控制台几个小时之后,卡巴斯基实验室的分析师德米特里・比斯杜谢夫(Dmitry Bestuzhev)在9月17日破解了这个口令的散列码。

这个散列码是27934e96d90d06818674b98bec7230fa。比斯杜谢夫用纯文本破解的口令是900gage!@#。

赛门铁克称,它试图采用蛮力攻击的方式破解这个散列码,但是失败了。赛门铁克、ITU-IMPACT和CERT-Bund/BSI等机构一直在联合调查Flame恶意软件。

同时,赛门铁克的研究人员称,Flame恶意软件至少在2006年就开始开发了,比这个恶意软件的完成时间早4年,远远早于今年3月18日最初部署的第一台Flame指挥与控制服务器。

到今年5月,Flame恶意软件被发现。伊朗和其它中东国家的被感染的计算机的用户清除了这个恶意软件。这个恶意软件在5月份执行了一个自杀指令把自己从被感染的计算机中清除了。

这台指挥与控制服务器还例行性地删除了它的记录文件,成功地消除了这次攻击幕后指挥者的证据。赛门铁克的报告称,考虑到这个记录被关闭并且数据被完全删除,剩余的线索也许不可能确定这次攻击幕后的团体是谁。

这篇报告的结论称,尽管Flame恶意软件在今年早些时候已经被消除,但是,仍然存在更多的没有发现的这种恶意软件的变体。这个证据是指挥与控制模块利用4个协议与被攻破的客户机通讯,其中3个协议正在使用。3个支持的协议的存在以及1个协议正在开发之中表明这个指挥与控制服务器要求与多个W32.Flamer恶意软件的变体或者其它的网络间谍恶意软件进行通讯。这些恶意软件目前是大众所不知道的。

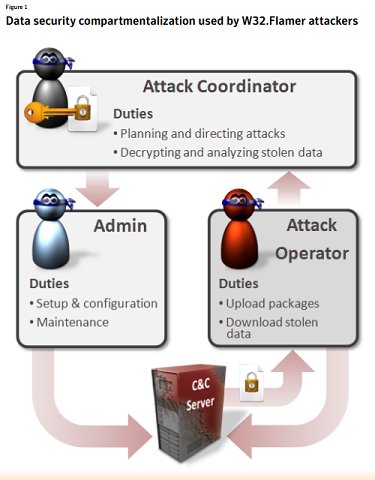

赛门铁克的报告称,一个高级的支持团队运行这个间谍网络,从被感染计算机中收集数据并且把数据传送到指挥服务器。这个团队有三个独特的角色:服务器管理员、向被感染的机器发送数据和接收数据的操作员、计划攻击和收集被窃数据的协调员。

这篇报告的作者做出结论称,这种运营与攻击者可见性和角色的分离表明,这是一个组织严密的和高级的团伙所做的工作。

这些服务器收集加密的数据,然后把这些数据发送到线下进行解密。每一台被感染的计算机都有自己的密钥。 |